# Kullanım Kılavuzu

# Wazuh Server

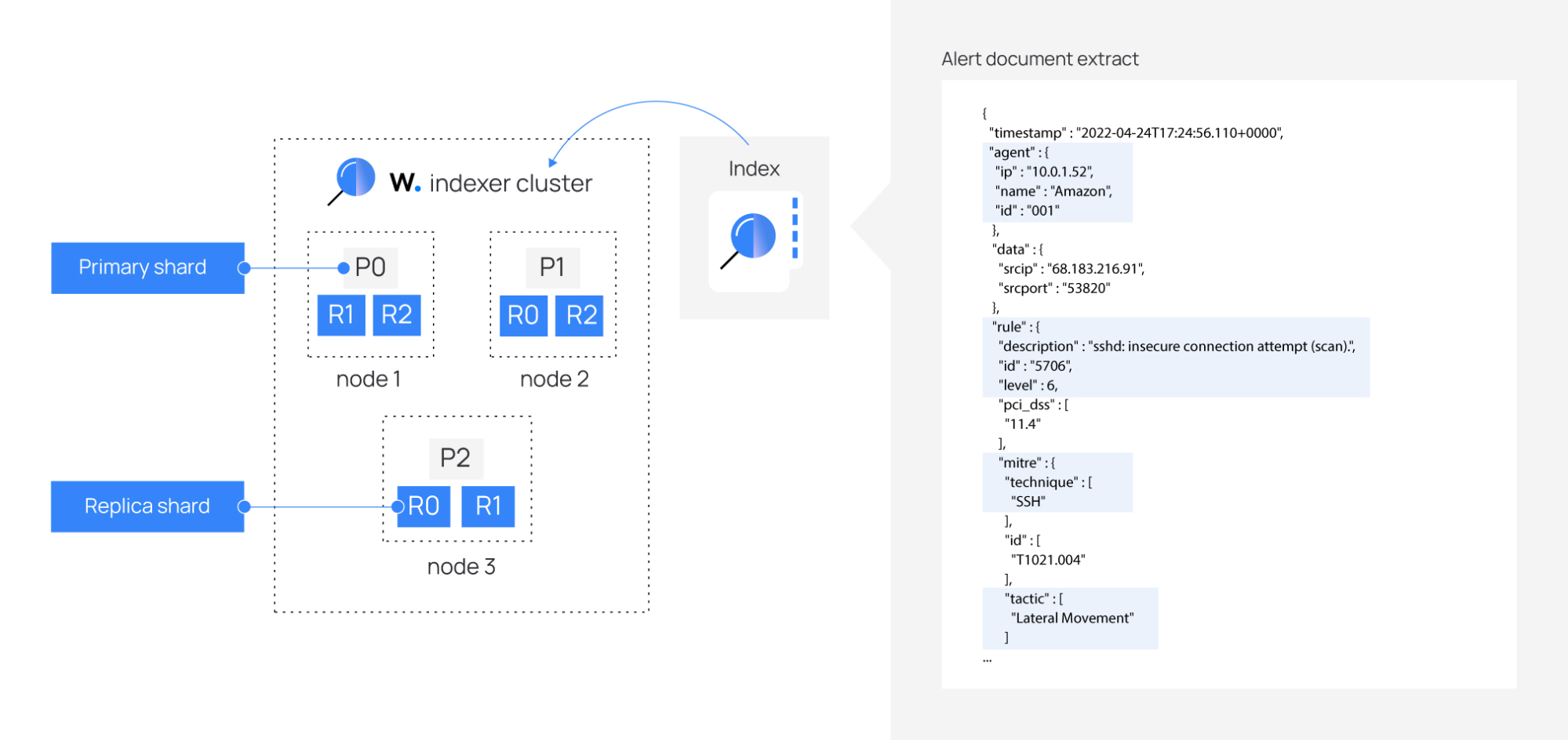

Wazuh sunucusu, ajanlardan, harici API'lerden ve ağ cihazlarından aldığı verileri analiz eden Wazuh merkezi bileşenidir. Alınan verileri, güvenlik izleme ve yönetimi için uyarılar üretmek üzere önceden tanımlanmış bir kural kümesiyle ilişkilendirerek ve eşleştirerek analiz eder.

Wazuh sunucusu iki ana bileşenden oluşur; Wazuh yöneticisi ve Filebeat . Wazuh yöneticisi veri analizi ve uyarılardan sorumludur, dizinleyici entegrasyonu ise analiz edilen verileri Wazuh dizinleyicisine iletir. Nasıl kurulacağı ve ayarlanacağı hakkında bilgi için Wazuh sunucusu kurulum belgelerine bakın.

# Alarm Yönetimi

`/var/ossec/logs/alerts/alerts.log`Uyarılar, Wazuh aracılarından ve aracısız aygıtlardan alınan olayları işledikten sonra Wazuh yöneticisi tarafından oluşturulan bildirimlerdir. Varsayılan olarak, uyarılar ve dosyalarında saklanır `/var/ossec/logs/alerts/alerts.json`.

Varsayılan olarak, Wazuh sunucusu, oluşturulan uyarıları dizinleme için Wazuh dizinleyicisine iletmek için Filebeat'i kullanır. Ek olarak, Wazuh yöneticisini syslog sunucuları, e-posta sistemleri ve veritabanlarını içeren diğer sistemlere uyarıları iletecek şekilde yapılandırabilirsiniz.

### Uyarı Eşiği

Uyarı eşiği, bir uyarının tetiklenmesi için aşılması gereken en düşük önem seviyesidir. Wazuh yöneticisi, kurallar kümesindeki eşleşen kurala göre izlenen uç noktalardan gelen her olaya bir önem seviyesi atar. Varsayılan olarak, yalnızca önem seviyesi `3`veya daha yüksek olan uyarıları tetikler.

#### Yapılandırma

`/var/ossec/etc/ossec.conf`Uyarı eşiği , Wazuh sunucusundaki yapılandırma dosyasında XML etiketi içerisinde yapılandırılır ``.

Aşağıdaki kod bloğu, olaylar ve uyarıların e-posta yoluyla iletilmesi için varsayılan uyarı eşiği yapılandırmasını gösterir:

```

312

```

Nerede:

- `` etiket , `/var/ossec/logs/alerts/alerts.log` ve/veya `/var/ossec/logs/alerts/alerts.json` dosyada depolanan uyarıları tetiklemek için minimum önem seviyesini ayarlar . Varsayılan değer `3`'dür . İzin verilen değer, kurallar sınıflandırma kılavuzunda belirtildiği gibi `1` ila `16` arasında herhangi bir tam sayıdır

- Etiket ``, bir uyarının e-posta bildirimi oluşturması için minimum önem seviyesini ayarlar. Varsayılan değer 'dir `12`. İzin verilen değer, `1`'den 'e kadar herhangi bir tam sayıdır `16`. Bu ayar, [ayrıntılı e-posta uyarısı](https://acikkaynak.lastguard.com.tr/books/kullanim-kilavuzu/page/alarm-yonetimi) yapılandırmasını geçersiz kılar. Ancak, bireysel kurallar içindeki `alert_by_email` seçenek , bir e-posta uyarısını tetiklemek için hem genel hem de ayrıntılı uyarı düzeyi eşiklerini geçersiz kılabilir.

Uyarı eşiği yapılandırma hakkında ayrıntılı bilgi için [uyarı başvuru](https://documentation.wazuh.com/current/user-manual/reference/ossec-conf/alerts.html#reference-ossec-alerts) kılavuzuna bakın.

Not: Yapılandırma dosyasında herhangi bir değişiklik yaptığınızda Wazuh yöneticisini yeniden başlatın. Bu eylem değişikliklerin etkili olmasını sağlar.

Aşağıdaki komutla komut satırı arayüzü üzerinden Wazuh yöneticisini yeniden başlatın:

**Systemd**

```

systemctl restart wazuh-manager

```

**SysV Başlatma**

```

service wazuh-manager restart

```

### Uyarıları İletme

Wazuh yöneticisi, dizinleme ve analiz yetenekleri için uyarıları varsayılan olarak Wazuh dizinleyicisine iletir. Ayrıca, Wazuh yöneticisi, analiz ve yedekleme için uyarıları yapılandırma ve diğer sistemlere iletme yeteneği sağlar.

#### Syslog Çıktısını Yapılandırma

Syslog\_output seçeneğini kullanarak Wazuh sunucusunu bir syslog sunucusuna uyarılar gönderecek şekilde yapılandırabilirsiniz . Uyarıları bir syslog sunucusuna iletmek, merkezi izleme ve özel raporlama için yararlı olabilir.

##### Yapılandırma

`/var/ossec/etc/ossec.conf`Syslog çıktısı, blok içindeki Wazuh sunucu yapılandırma dosyasında yapılandırılır . Varsayılan olarak, Wazuh yöneticisi uyarıları UDP protokolü üzerinden ``port kullanarak syslog sunucularına iletir .`514`

Aşağıdaki kod bloğu, uyarıları bir syslog sunucusuna iletmek için örnek bir yapılandırmayı göstermektedir:

```

9192.168.1.241

```

Yapılandırma seçenekleri aşağıdaki şekilde tanımlanmıştır:

- Etiket ``, syslog sunucusuna iletilecek uyarıların minimum önem seviyesini ayarlar. Örnek değer, `9`Wazuh sunucusunun uyarıları yalnızca uyarı seviyesi 'den yüksekse syslog sunucusuna ilettiğini gösterir `9`. Bu seçenek tanımlanmamışsa, Wazuh sunucusu tüm uyarıları syslog sunucusuna iletir.

- Etiket ``, uyarıları iletmek için syslog sunucusunun IP adresini veya ana bilgisayar adını ayarlar. `192.168.1.241`Yapılandırmadaki IP adresi bir örnek olarak kullanılır.

Değişikliklerin her yapılandırmadan sonra uygulanması için Wazuh yönetici hizmetini yeniden başlatın:

**Systemd**

```

systemctl restart wazuh-manager

```

**SysV Başlatma**

```

service wazuh-manager restart

```

Yapılandırma dosyasında blok ``içerisinde birden fazla blok tanımlayarak uyarıları birden fazla syslog sunucusuna iletebilirsiniz .```/var/ossec/etc/ossec.conf`

```

192.168.1.2409192.168.1.241

```

Yukarıdaki yapılandırmada,

- İlk ``blok tüm uyarıları filtrelemeden IP adresine sahip syslog sunucusuna gönderir `192.168.1.240`.

- İkinci blok , yalnızca uyarı seviyesi 'den yüksekse ``syslog sunucusuna uyarılar gönderir .`192.168.1.241``9`

#### E-posta Uyarılarını Yapılandırma

Wazuh, bir Wazuh sunucusunda oluşturulduğunda e-posta sistemlerine uyarılar göndermek için bir özellik sunar. Kurallar tetiklendiğinde veya özelleştirilmiş ayarlara göre bir veya daha fazla e-posta adresine e-posta uyarıları göndermek üzere yapılandırabilirsiniz. Bu yapılandırma günlük olay raporları ve daha fazlası için size yardımcı olabilir.

Kural kimliği `553`tetiklendiğinde Wazuh tarafından gönderilen örnek bir e-posta aşağıda gösterilmektedir:

```

Wazuh Notification.

2024 Apr 29 08:58:30

Received From: wazuh-server->syscheck

Rule: 553 fired (level 7) -> "File deleted."

Portion of the log(s):

File '/var/ossec/test_dir/somefile.

txt' deleted

Mode: realtime

Attributes:

- Size: 0

- Permissions: rw-r--r--

- Date: Mon Apr 29 08:46:12 2024

- Inode: 841858

- User: root (0)

- Group: root (0)

- MD5: d41d8cd98f00b204e9800998ecf8427e

- SHA1: da39a3ee5e6b4b0d3255bfef95601890afd80709

- SHA256: e3b0c44298fc1c149afbf4c8996fb92427ae41e4649b934ca495991b7852b855

--END OF NOTIFICATION

```

##### Genel E-posta Seçenekleri

Wazuh'un e-posta uyarıları göndermesini yapılandırmak için `/var/ossec/etc/ossec.conf` dosyanın `` bölümündeki e-posta seçeneklerini yapılandırıyoruz .

E-posta adresine uyarı göndermek için örnek bir e-posta yapılandırması `me@test.com` aşağıda gösterilmektedir:

```

yesme@test.commail.test.comwazuh@test.com

...

```

Yukarıdakiler yapılandırıldıktan sonra, `email_alert_level`bir e-postayı tetiklemek için seçeneğin minimum uyarı seviyesine ayarlanması gerekir. Varsayılan olarak, bu seviye olarak ayarlanır `12`.

Aşağıdaki örnek yapılandırma, e-posta uyarılarının gönderileceği minimum seviyeyi belirler `10`:

```

10

...

```

Değişikliklerin her yapılandırmadan sonra uygulanması için Wazuh yönetici hizmetini yeniden başlatın:

**Systemd**

```

systemctl restart wazuh-manager

```

**SysV İnit**

```

service wazuh-manager restart

```

#####

Ayrıntılı E-posta Seçenekleri

Wazuh, e-posta uyarıları için ayrıntılı yapılandırma seçeneklerine izin verir. Bu ayar, dosyanın bölümünde yapılandırılan [genel e-posta seçeneklerini](https://acikkaynak.lastguard.com.tr/books/kullanim-kilavuzu/page/alarm-yonetimi) genişletir. Ayrıntılı e-posta yapılandırmaları, dosyanın etiketi içinde tanımlanır .```/var/ossec/etc/ossec.conf````/var/ossec/etc/ossec.conf`

Uyarı: Bölümde yapılandırılan minimum önem düzeyi ``bu ayrıntılı e-posta yapılandırmalarına uygulanır ve bunları geçersiz kılar. Örneğin, Wazuh yöneticisini kural tetiklendiğinde bir e-posta gönderecek şekilde yapılandırırsanız `526`ancak kuralın düzeyi bölümde belirtilen minimum düzeyden düşükse ``uyarı gönderilmez.

#####

Seviyeye Göre E-posta Uyarısı

Bu seçenek, Wazuh yöneticisini, önem düzeyi ayarlanan değere eşit veya daha büyük olduğunda e-posta uyarıları gönderecek şekilde yapılandırır. Bu seçenek aşağıdaki şekilde yapılandırılır:

```

you@example.com4

```

`you@example.com`Bu yapılandırma, Wazuh yöneticisinin , seviyesi eşit veya daha büyük olan herhangi bir kural tetiklendiğinde bir e-posta göndermesine olanak tanır `4`.

Not: Buradaki önem seviyesi `` bölümde yapılandırılan `email_alert_level` önem seviyesinden daha düşükse , e-posta gönderilmeyecektir.

##### Etkinlik Lokasyonuna Göre E-posta Uyarısı

Bu `event_location`seçenek, olayın kaynaklandığı konuma göre e-posta uyarıları göndermeyi içerir. Oluşturulan uyarı, e-posta yoluyla iletilmek üzere olay konumuyla eşleşmelidir. Bu seçenek için izin verilen değerler Wazuh aracı adı, ana bilgisayar adı, IP adresi veya günlük dosyasıdır.

Bu seçenek aşağıdaki şekilde yapılandırılır:

```

you@example.comserver1

```

`you@example.com`Bu yapılandırma, Wazuh yöneticisinin uyarıları oluşturan olayların Wazuh adlı aracıda kaynaklandığı zaman adresine bir e-posta göndermesine olanak tanır `server1`.

##### Kural Kimliğine Dayalı E-posta

Bu `rule_id`seçenek, kural kimliklerine dayalı uyarı e-postaları göndermek için kullanılır. Bu seçenek, yalnızca belirli tanımlanmış kurallar tetiklendiğinde e-postaların gönderilmesini sınırlar.

Bu seçenek aşağıdaki şekilde yapılandırılır:

```

you@example.com515, 516

```

Bu yapılandırma , Wazuh yöneticisinin `you@example.com`kurallar tetiklendiğinde bir e-posta göndermesine olanak tanır .`515``516`

##### Kural Grubuna Dayalı E-posta

Seçenek `group`, uyarıların ait olduğu bir veya daha fazla kural grubuna göre e-posta göndermek üzere yapılandırılabilir.

Bu seçenek aşağıdaki şekilde yapılandırılır:

```

you@example.compci_dss_10.6.1,

```

`you@example.com`Bu yapılandırma, Wazuh yöneticisinin, grubun parçası olan herhangi bir kural `pci_dss_10.6.1`herhangi bir Wazuh izlenen uç noktasında tetiklendiğinde bir e-posta göndermesine olanak tanır.

##### Birden Fazla Seçenek ve Birden Fazla E-posta

E-posta uyarıları, her biri benzersiz kriterlere sahip birden fazla e-posta adresine gönderilebilir.

Aşağıdaki örnek yapılandırma, birden fazla kritere sahip e-posta uyarılarının birden fazla e-posta adresine nasıl gönderileceğini gösterir:

```

alice@test.comendpoint1|endpoint2is@test.com/log/secure$bob@test.com192.168.david@test.com12

```

Bu yapılandırma şunları gönderir:

- `alice@test.com`Herhangi bir uyarı tetiklendiğinde `endpoint1`e -posta adresinize gönderilecek `endpoint2`.

- `is@test.com`Uyarıların dosyadan gelip gelmediğine dair bir e-posta `/log/secure`.

- `bob@test.com`Uyarıların ağdaki herhangi bir uç noktadan gelip gelmediğine dair bir e-posta `192.168.0.0/24`.

- `david@test.com`Uyarıların seviyesi eşit veya daha yüksekse e-posta gönderilecektir `12`.

#### Bir Uyarıyı E-postayla İletmeyi Zorla

E-posta yoluyla uyarı göndermek için minimum önem seviyesi `12`varsayılan olarak. Wazuh yöneticisini yapılandırılmış minimum önem seviyesinin altında bir e-posta uyarısı göndermek üzere yapılandırabilirsiniz. Bunu yapmak için aşağıdaki [kural](https://documentation.wazuh.com/current/user-manual/ruleset/ruleset-xml-syntax/rules.html#rules-options) seçeneklerinden birini kullanmanız gerekir:

- `alert_by_email`her zaman e-posta ile uyarmak.

- `no_email_alert`asla e-posta yoluyla uyarıda bulunmayın.

- `no_log`Bu uyarının kaydedilmemesi için.

Örneğin, aşağıdaki kural tanımı, `502`minimum önem düzeyi ne olarak ayarlanmış olursa olsun, kural her tetiklendiğinde bir e-posta gönderir:

```

500alert_by_emailOssec startedOssec server started.

```

#### Kimlik Doğrulamalı SMTP Sunucusu

Wazuh e-posta uyarıları, Gmail gibi kimlik doğrulaması olan SMTP sunucularını desteklemez. Ancak, bu e-postaları Postfix gibi bir sunucu rölesi aracılığıyla gönderebilirsiniz.

Postfix'i Gmail ile yapılandırmak için aşağıdaki adımları röle sunucunuzda gerçekleştirin.

1. Gerekli paketleri yüklemek için bu komutu çalıştırın. Posta sunucusu yapılandırma türü hakkında sorulursa *Yapılandırma yok'u seçin.* **CentOS**

```

yum update && yum install postfix mailx cyrus-sasl cyrus-sasl-plain

```

Ubuntu**

```

apt-get update && apt-get install postfix mailutils libsasl2-2 ca-certificates libsasl2-modules

```

3. Gönderenin kimlik bilgilerini dosyaya ayarlayın `/etc/postfix/sasl_passwd`ve Postfix için bir veritabanı dosyası oluşturun. ``ve ``değişkenlerini sırasıyla gönderenin e-posta adresi kullanıcı adı ve parolasıyla değiştirin.

```

echo [smtp.gmail.com]:587 @gmail.com: > /etc/postfix/sasl_passwd

postmap /etc/postfix/sasl_passwd

```

Not: [Şifre bir Uygulama Şifresi](https://security.google.com/settings/security/apppasswords) olmalıdır . Uygulama Şifreleri yalnızca [2 Adımlı Doğrulama özelliği](https://myaccount.google.com/signinoptions/two-step-verification) açık olan hesaplarda kullanılabilir.

4. Parola DB dosyanızı yalnızca `root`kullanıcının tam okuma ve yazma erişimine sahip olması için güvenceye alın. Bunun nedeni `/etc/postfix/sasl_passwd`ve `/etc/postfix/sasl_passwd.db`dosyalarının düz metin kimlik bilgilerine sahip olmasıdır.

```

chown root:root /etc/postfix/sasl_passwd /etc/postfix/sasl_passwd.db

chmod 0600 /etc/postfix/sasl_passwd /etc/postfix/sasl_passwd.db

```

5. Yapılandırma değişikliklerini gerçekleştirmek için Postfix'i yeniden başlatın:

**Systemd**

```

systemctl restart postfix

```

**SysV Başlatma**

```

service postfix restart

```

6. Yapılandırmayı test etmek için aşağıdaki komutu çalıştırın:

```

echo "Test mail from postfix" | mail -s "Test Postfix" -r ""

```

Yer değiştirmek:

- ``Yapılandırılmış e-posta adresinizle.

- ``Alıcının e-posta adresiyle birlikte.

Komut, alıcının e-postasına `TestPostfix` konu ve `Testmailfrompostfix` gövdeyi içeren bir e-posta gönderir.

If you get the error message `fatal:tls_fprint:errorcomputingmd5messagedigest` in the `/var/log/maillog` file, run the following commands to switch Postfix from the default `MD5` hashing function to `SHA-256`:

```

#

```

`/var/log/maillog` dosyasında `fatal:tls_fprint:errorcomputingmd5messagedigest` hata mesajı alırsanız , Postfix'i varsayılan `MD5` karma işlevinden `SHA-256`'ya geçirmek için aşağıdaki komutları çalıştırın :

```

postconf -e smtp_tls_fingerprint_digest=sha256

postconf -e smtpd_tls_fingerprint_digest=sha256

```

7. ``Wazuh sunucusunun `/var/ossec/etc/ossec.conf`dosyasının etiketi içerisinde e-posta bildirimlerini aşağıdaki şekilde yapılandırın:

```

yeslocalhost@gmail.com

```

Nerede:

- ``e-posta uyarılarının kullanımını değiştirir.

- ``uyarıları iletmek için kullanılacak SMTP sunucusunu tanımlar.

- ``yapılandırılmış gönderenin e-posta adresini belirtir. ``E-posta adresinizin yapılandırılmış kullanıcı adınızla değiştirin.

- ``uyarıların alıcısının e-posta adresini belirtir. ``Alıcının e-posta adresiyle değiştirin.

8. Değişiklikleri uygulamak için Wazuh yöneticisini yeniden başlatın:

**Systemd**

```

systemctl restart wazuh-manager

```

**SysV Başlatma**

```

service wazuh-manager restart

```

#### Veritabanı Çıktısını Yapılandırma

Wazuh, uyarıları veritabanı sistemlerine iletmeyi destekler. Wazuh yöneticisini, oluşturulan uyarıları bir veritabanına çıktı olarak verecek şekilde yapılandırabilirsiniz. Bu yapılandırmayı elde etmek için, Wazuh yöneticisini kullanmak istediğiniz veritabanı türündeki kaynaklardan derlemelisiniz. Wazuh şu anda MySQL ve PostgreSQL veritabanlarını destekler.

Not: Bu kılavuz, MySQL veya PostgreSQL'i zaten kurduğunuzu ve kullanıcıları ve veritabanlarını nasıl oluşturacağınızı bildiğinizi varsayar.

#### Ön Koşullar

Yapılandırmak istediğiniz veritabanı sistemine ait geliştirme kütüphanelerini kurmanız ve Wazuh yöneticisini gerekli veritabanı sistemini kullanacak şekilde derlemeniz gerekmektedir.

1. Veritabanı sistemi için geliştirme kütüphanelerini yükleyin:

- **MySQL için** :

**Yum**

```

yum install mysql-devel

```

**APT**

2. Bağımlılıkları, [bağımlılıkları yükleme](https://acikkaynak.lastguard.com.tr/books/alternatif-kurulumlar/chapter/kaynaklardan-kurulum) bölümünde açıklandığı şekilde yükleyin.

3. Wazuh'un son sürümünü indirin ve çıkarın:

```

curl -Ls https://github.com/wazuh/wazuh/archive/v4.9.2.tar.gz | tar zx

```

4. Wazuh dizinine geçmek için aşağıdaki komutları çalıştırın ve kullanılacak veritabanı türünü belirtin, `` değişkeni `mysql` veya `pgsql` ile değiştirin :

```

cd wazuh-4.9.2/src

make deps && make TARGET=server DATABASE=

```

Not: Sistem özelliklerinize bağlı olarak derleme işlemi biraz zaman alabilir.

5. Betiği çalıştırın `install.sh`. Wazuh kaynaklarını kullanarak kurulum sürecinde size rehberlik edecek bir sihirbaz görüntüler:

```

cd ..

./install.sh

```

6. Script size ne tür bir kurulum istediğinizi sorduğunda `manager`Wazuh yöneticisini kurmak için şunu yazın:

```

1- What kind of installation do you want (manager, agent, local, hybrid, or help)? manager

```

Not: Kurulum sırasında kurulum yoluna karar verebilirsiniz. `install.sh` dosyasını çalıştırın ve dili seçin, kurulum modunu `manager` olarak ayarlayın, ardından kurulum yolunu ayarlayın (`ChoosewheretoinstallWazuh[/var/ossec]``/var/ossec`). Varsayılan kurulum yolu /var/ossec'tir. Yaygın olarak kullanılan özel bir yol `/opt` olabilir.

Uyarı: Varsayılandan farklı bir yol seçerseniz kritik bir kurulum dizini seçmemeye son derece dikkat edin. Dizin zaten mevcutsa, yükleyici dizini silmenizi veya Wazuh'u içine kurarak devam etmenizi isteyecektir.

7. Kurulum programı kurulumun sonunda Wazuh'u başlatmak isteyip istemediğinizi sorar. Eğer istemezseniz, aşağıdaki komutla daha sonra başlatabilirsiniz:

**Systemd**

```

systemctl restart wazuh-manager

```

**SysV Başlatma**

```

service wazuh-manager restart

```

#### Veritabanı Yapılandırması

Veritabanı sisteminize göre yeni bir veritabanı oluşturun, veritabanı kullanıcısını ayarlayın ve `src/os_dbd`kaynak kodun bulunduğu dizinde bulunan şemayı aşağıdaki komutlarla ekleyin:

- **MySQL için** :

```

mysql -u root -p

```

```

mysql> CREATE DATABASE Alerts_DB;

Query OK, 1 row affected (2.34 sec)

mysql> CREATE USER ''@'' IDENTIFIED BY '';

Query OK, 0 rows affected (0.00 sec)

mysql> GRANT INSERT,SELECT,UPDATE,CREATE,DELETE,EXECUTE on Alerts_DB.* to ''@'';

Query OK, 0 rows affected (0.00 sec)

mysql> FLUSH PRIVILEGES;

Query OK, 0 rows affected (0.00 sec)

mysql> quit;

```

Yukarıdaki komutlarda aşağıdaki değişkenleri değiştirin:

- ``Veritabanı sunucusu için oluşturmak istediğiniz kullanıcıyla.

- ``veritabanı sunucusunun IP adresi ile.

- ``veritabanı sunucusuna erişmek için kullanıcı şifresi ile.

```

mysql -u root -p Alerts_DB < src/os_dbd/mysql.schema

```

- **PostgreSQL için** :

```

sudo -u postgres createuser -P

sudo -u postgres createdb -O Alerts_DB

psql -U -d Alerts_DB -f src/os_dbd/postgresql.schema

```

``Veritabanı sunucusu için oluşturmak istediğiniz kullanıcıyla değiştirin .

Not: Kullanıcıyı oluştururken iki kez parola girmeniz istenecektir. Wazuh yöneticisini yapılandırırken gerekli olduğundan bu parolayı not edin.

#### Wazuh Yöneticisi Yapılandırması

Wazuh yöneticisini veritabanı sistemine uyarılar ve diğer verileri gönderecek şekilde yapılandırmak için aşağıdaki adımları izleyin.

1. Wazuh sunucusundaki dosya ``bloğunun içine aşağıdaki kod bloğunu ekleyin :`/var/ossec/etc/ossec.conf`

- **MySQL için** :

```

Alerts_DBmysql

```

- **PostgreSQL için** :

```

Alerts_DBpostgresql

```

Nerede:

- ``veritabanı sunucusunun IP adresini belirtir. ``Veritabanı sunucusunun IP adresini değiştirin.

- ``veritabanına erişecek kullanıcıyı belirtir. ``Yukarıda oluşturulan veritabanı kullanıcısıyla değiştirin.

- ``veritabanına erişmek için kullanıcı parolasını belirtir. ``Yukarıda oluşturulan kullanıcı parolasıyla değiştirin.

- ``uyarıların depolanacağı veritabanının adını belirtir. Örneğin, `Alerts_DB`yukarıdaki yapılandırmada belirtildiği gibi.

- ``veritabanının türünü belirtir (MySQL veya PostgreSQL). İzin verilen değerler `mysql`veya `pgsql`.

2. Değişiklikleri uygulamak için Wazuh yönetici hizmetini yeniden başlatın:

**Systemd**

```

systemctl restart wazuh-manager

```

**SysV Başlatma**

```

service wazuh-manager restart

```

3. Wazuh yöneticisinin veritabanına bağlı olduğunu doğrulamak için aşağıdaki komutu çalıştırın:

```

grep wazuh-dbd /var/ossec/logs/ossec.log

```

**Output**

```

2024/06/24 14:49:11 wazuh-dbd: INFO: Connected to database 'Alerts_DB' at '127.0.0.1'.

```

Veritabanı artık Wazuh yöneticisinden veri almaya başlayacaktır.

# Olay Günlüğü Tutma

Günlükler, Wazuh aracılarından, harici API'lerden ve ağ cihazlarından alınan ham olaylardır. Wazuh sunucusu tüm günlükleri süresiz olarak depolar. Alan optimizasyonunu en üst düzeye çıkarmak için Wazuh yöneticisi günlük dosyalarını otomatik olarak sıkıştırır.

Wazuh, iki tür günlüğü yönetir, Wazuh sunucusundan gelen dahili günlükler ve izlenen uç noktalardan gelen harici günlükler. Bu günlükler `/var/ossec/logs/`Wazuh sunucusunun dizininde süresiz olarak saklanır.

Aşağıdaki tabloda Wazuh sunucusundaki günlük dosyaları ve bunların saklanma yerleri açıklanmaktadır.

Günlük depolama dosyası

Günlük kaynağı

Tanım

`/var/ossec/logs/ossec.log`

Dahili

Wazuh sunucusu tarafından oluşturulan tüm bilgi düzeyindeki günlükleri depolar.

`/var/ossec/logs/api.log`

Dahili

Wazuh uygulamasının Wazuh sunucu API'leriyle etkileşimi sırasında oluşturulan günlükleri depolar.

`/var/ossec/logs/cluster.log`

Dahili

Wazuh kümesinin faaliyetleri tarafından oluşturulan günlükleri depolar.

`/var/ossec/logs/integrations.log`

Dahili

Üçüncü taraf uygulamalar ve sistemlerle arayüz oluştururken Wazuh entegrasyon modülü tarafından oluşturulan günlükleri depolar.

`/var/ossec/logs/active-responses.log`

Dahili

Wazuh Active Response modülü tarafından oluşturulan günlükleri depolar.

`/var/ossec/logs/firewall/firewall.log`

Dahili

Güvenlik duvarı tarafından oluşturulan günlükleri depolar.

`/var/ossec/logs/archives/archives.log`

Harici

Üçüncü taraf uygulama ve sistemlerden alınan günlükleri düz metin olarak depolar.

`/var/ossec/logs/archives/archives.json`

Harici

Üçüncü taraf uygulamalardan ve sistemlerden alınan günlükleri JSON biçiminde depolar.

### Günlük Sıkıştırma ve Döndürme

Günlük dosyaları bir sistemde önemli disk alanı biriktirebilir ve tüketebilir. Bunu önlemek için Wazuh yöneticisi, günlükleri döndürme işlemi sırasında sıkıştırarak disk kullanımını verimli bir şekilde yönetmeye ve sistem performansını korumaya yardımcı olur. Wazuh yöneticisi günlük dosyalarını günlük olarak veya belirli bir eşiğe (dosya boyutu, yaş, zaman ve daha fazlası) ulaştıklarında sıkıştırır ve arşivler. Günlük döndürme işleminde Wazuh, sürekli olarak yeni olaylar yazmak için orijinal adla yeni bir günlük dosyası oluşturur.

`/var/ossec/logs/`Günlük dosyaları günlük olarak sıkıştırılır ve MD5, SHA1 ve SHA256 karma algoritmaları kullanılarak dijital olarak imzalanır. Sıkıştırılmış günlük dosyaları, aşağıdaki biçime göre isimler taşıyan iç içe dizinler içindeki dizinde saklanır :

- Orijinal günlük dosyasının adını belirten .`logfilename`

- `year`İçinde bulunulan yılın adını belirten .

- `month`Yılın o anki ayının adını belirten .

Örneğin, `/var/ossec/logs/archives/archives.log`sıkıştırılmış bir dosya dizinde saklanır . Aşağıdaki komutu çalıştırarak dizinin içeriğini görebilirsiniz:`13thAPR,2024``…/archives/2024/Apr/`

```

ls -la /var/ossec/logs/archives/2024/Apr/

```

**Output**

```

total 0

drwxr-x--- 2 wazuh wazuh 62 Apr 17 08:15 .

drwxr-x--- 4 wazuh wazuh 28 Apr 12 07:30 ..

-rw-r----- 1 wazuh wazuh 0 Apr 13 00:00 ossec-archive-13.log.gz

-rw-r----- 1 wazuh wazuh 0 Apr 13 00:00 ossec-archive-13.log.sum

```

Yukarıdaki çıktıda görüldüğü gibi, sıkıştırılmış dosyanın adına ve onun sağlama toplamına sırasıyla dize ve sonek eklenir.

Yukarıdaki çıktıda görüldüğü gibi, sıkıştırılmış dosyanın adının ve sağlama toplamının başına `ossec` dizesi ve `dayofthecurrentmonth` son eki sırasıyla eklenir ve eklenir.

İhtiyaçlarınıza bağlı olarak, sıkıştırılmış dosyaları belirli bir süre sonra kaldırılmak üzere yapılandırabilirsiniz. Ayrıca, daha uzun süreli saklama için günlük yönetim sistemlerine, yedekleme sunucularına veya bulut tabanlı depolama aygıtlarına taşıyabilirsiniz.

### Olay Günlüklerinin Arşivlenmesi

Olaylar, uygulamalar, uç noktalar ve ağ cihazları tarafından oluşturulan günlüklerdir. Wazuh sunucusu, bir kuralı tetikleyip tetiklemediklerine bakılmaksızın aldığı tüm olayları depolar. Bu olaylar, `/var/ossec/logs/archives/archives.log`ve adresinde bulunan Wazuh arşivlerinde depolanır `/var/ossec/logs/archives/archives.json`. Güvenlik ekipleri, güvenlik olaylarının geçmiş verilerini incelemek, eğilimleri analiz etmek ve tehditleri avlamak için raporlar oluşturmak amacıyla arşivlenmiş günlükleri kullanır.

Varsayılan olarak, Wazuh arşivleri devre dışıdır çünkü günlükleri Wazuh sunucusunda süresiz olarak depolar. Etkinleştirildiğinde, Wazuh yöneticisi uyumluluk ve adli amaçlar için güvenlik verilerini depolamak ve saklamak üzere arşivlenmiş dosyalar oluşturur.

Not

Wazuh arşivleri, izlenen tüm uç noktalardan toplanan günlükleri tutar, bu nedenle zamanla Wazuh sunucusunda önemli depolama kaynakları tüketir. Bu nedenle, bunları etkinleştirmeden önce disk alanı ve performans üzerindeki etkiyi göz önünde bulundurmak önemlidir.

#### Arşivlemeyi Etkinleştirme

Wazuh sunucunuzda arşivlemeyi etkinleştirmek için aşağıdaki adımları izleyin.

1. Wazuh yöneticisi yapılandırma dosyasını düzenleyin `/var/ossec/etc/ossec.conf`ve aşağıda vurgulanan alanların değerini şu şekilde ayarlayın `yes`:

```

yesyesyesyes

...

```

Nerede:

- ``tüm günlük iletilerinin arşivlenmesini etkinleştirir veya devre dışı bırakır. Etkinleştirildiğinde, Wazuh sunucusu günlükleri bir syslog biçiminde depolar. İzin verilen değerler `yes`ve ' dir `no`.

- ``olayların günlüğe kaydedilmesini etkinleştirir veya devre dışı bırakır. Etkinleştirildiğinde, Wazuh sunucusu olayları bir JSON biçiminde depolar. İzin verilen değerler `yes`ve ' dir `no`.

İstediğiniz biçime bağlı olarak, vurgulanan alanlardan bir veya her iki değeri de olarak ayarlayabilirsiniz `yes`. Ancak, yalnızca bu `yes`seçenek Wazuh panosundaki olayları görselleştirmek için kullanılabilecek bir dizin oluşturmanıza olanak tanır.

2. Yapılandırma değişikliklerini uygulamak için Wazuh yöneticisini yeniden başlatın:

```

systemctl restart wazuh-manager

```

Seçtiğiniz formata bağlı olarak, dosya `archives.log`, , veya her ikisi de Wazuh sunucusundaki dizinde `archives.json`oluşturulacaktır .`/var/ossec/logs/archives/`

Wazuh varsayılan bir günlük döndürme politikası kullanır. Günlükleri günlük, aylık ve yıllık bazda döndürerek ve sıkıştırarak kullanılabilir disk alanının korunmasını sağlar.

### Dashboard'daki Olayların Görselleştirilmesi

1. Filebeat yapılandırma dosyasını düzenleyin ve from `/etc/filebeat/filebeat.yml`değerini şu şekilde değiştirin :`archives:enabled``false``true`

```

archives:

enabled: true

```

2. Yapılandırma değişikliklerini uygulamak için Filebeat'i yeniden başlatın:

```

systemctl restart filebeat

```

### Wazuh Dashboard

1. Ana menüyü açmak için sol üst menü simgesine tıklayın. **Pano yönetimi'ni genişletin ve Pano yönetimi** > **Dizin desenleri'ne** gidin . Sonra, **Dizin deseni oluştur'a** tıklayın . Dizin deseni adı olarak kullanın `wazuh-archives-*`ve **Zaman alanı** açılır listesinde `timestamp`ayarlayın .

Aşağıdaki GIF, endeks deseninin nasıl oluşturulacağını göstermektedir.

2. Gösterge tablosundaki etkinlikleri görüntülemek için sol üst menü simgesine tıklayın ve **Keşfet'e** gidin . Dizin desenini olarak değiştirin `wazuh-archives-*`.

#### Use Case: İmzalanmış İkili Proxy Yürütmeyi Algılama

`T1218.010`İmzalanmış ikili proxy yürütme, tehdit aktörlerinin kötü amaçlı kod çalıştırmak için güvenilir ikili dosyaları kullanarak uygulama beyaz listesini atlatmak için kullandıkları bir tekniktir. Bu teknik , MITRE ATT&CK çerçevesine dayalı olarak tanımlanmıştır .

Bu kullanım örneğinde, `regsvr32.exe`uygulama denetimlerini atlatmak için Windows yardımcı programı 'nın nasıl kötüye kullanılacağını gösteriyoruz. Daha sonra bu teknikle ilgili şüpheli etkinliği tespit etmek için Wazuh arşivlerindeki olayları analiz ediyoruz.

##### **Windows 11 Yapılandırması**

Windows 11 uç noktasına Sysmon ve Atomic Red Team'i (ART) yüklemek ve imzalanmış ikili proxy yürütme tekniğini taklit etmek için aşağıdaki adımları uygulayın.

##### Sysmon Entegrasyonu

Windows 11 uç noktasına Sysmon'ı yüklemek ve yapılandırmak için aşağıdaki adımları uygulayın.

1. [Sysmon'ı Microsoft Sysinternals sayfasından](https://docs.microsoft.com/en-us/sysinternals/downloads/sysmon) indirin .

2. Sysmon yapılandırma dosyasını indirin: [sysmonconfig.xml](https://wazuh.com/resources/blog/detecting-process-injection-with-wazuh/sysmonconfig.xml) .

3. İndirilen yapılandırma dosyasıyla PowerShell'i yönetici olarak kullanarak Sysmon'u yükleyin:

```

> .\sysmon64.exe -accepteula -i .\sysmonconfig.xml

```

4. Sysmon günlüklerinin toplanacağı konumu belirtmek için ``Wazuh aracı dosyasına blok içinde aşağıdaki yapılandırmayı ekleyin :`C:\ProgramFiles(x86)\ossec-agent\ossec.conf `

```

Microsoft-Windows-Sysmon/Operationaleventchannel

```

5. Değişiklikleri uygulamak için Wazuh aracısını yeniden başlatın ve aşağıdaki PowerShell komutunu yönetici olarak çalıştırın:

```

> Restart-Service -Name Wazuh

```

##### Atomic Red Team Kurulumu

PowerShell'i yönetici olarak kullanarak Windows 11 uç noktasına Atomic Red Team PowerShell modülünü yüklemek için aşağıdaki adımları uygulayın.

1. Varsayılan olarak, PowerShell çalışan betiklerin yürütülmesini kısıtlar. Varsayılan yürütme politikasını şu şekilde değiştirmek için aşağıdaki komutu çalıştırın `RemoteSigned`:

```

> Set-ExecutionPolicy RemoteSigned

```

2. ART yürütme çerçevesini yükleyin:

```

> IEX (IWR 'https://raw.githubusercontent.com/redcanaryco/invoke-atomicredteam/master/install-atomicredteam.ps1' -UseBasicParsing);

> Install-AtomicRedTeam -getAtomics

```

3. Fonksiyonu kullanmak için ART modülünü içe aktarın `Invoke-AtomicTest`:

```

> Import-Module "C:\AtomicRedTeam\invoke-atomicredteam\Invoke-AtomicRedTeam.psd1" -Force

```

4. `Invoke-AtomicTest`Tekniğin ayrıntılarını göstermek için fonksiyonu kullanın `T1218.010`:

```

> Invoke-AtomicTest T1218.010 -ShowDetailsBrief

```

**Output**

```

PathToAtomicsFolder = C:\AtomicRedTeam\atomics

T1218.010-1 Regsvr32 local COM scriptlet execution

T1218.010-2 Regsvr32 remote COM scriptlet execution

T1218.010-3 Regsvr32 local DLL execution

T1218.010-4 Regsvr32 Registering Non DLL

T1218.010-5 Regsvr32 Silent DLL Install Call DllRegisterServer

```

##### Saldırı Emülasyonu

Windows 11 uç noktasında imzalı ikili proxy yürütme tekniğini taklit edin.

1. Testi gerçekleştirmek için aşağıdaki komutu Powershell'i yönetici olarak çalıştırın `T1218.010`:

```

> Invoke-AtomicTest T1218.010

```

**Output**

```

PathToAtomicsFolder = C:\AtomicRedTeam\atomics

Executing test: T1218.010-1 Regsvr32 local COM scriptlet execution

Done executing test: T1218.010-1 Regsvr32 local COM scriptlet execution

Executing test: T1218.010-2 Regsvr32 remote COM scriptlet execution

Done executing test: T1218.010-2 Regsvr32 remote COM scriptlet execution

Executing test: T1218.010-3 Regsvr32 local DLL execution

Done executing test: T1218.010-3 Regsvr32 local DLL execution

Executing test: T1218.010-4 Regsvr32 Registering Non DLL

Done executing test: T1218.010-4 Regsvr32 Registering Non DLL

Executing test: T1218.010-5 Regsvr32 Silent DLL Install Call DllRegisterServer

Done executing test: T1218.010-5 Regsvr32 Silent DLL Install Call DllRegisterServer

```

Exploitin başarılı bir şekilde yürütülmesinin ardından birkaç hesap makinesi örneği açılacaktır.

##### Wazuh Dashboard

Wazuh arşivlerini, avlanan teknikle ilgili olayları sorgulamak ve görüntülemek için kullanın. Arşivlere danışırken bazı olayların Wazuh panosunda uyarı olarak yakalanmış olabileceğini unutmamak önemlidir. Algılama yapılmayan uyarılar ve olaylar dahil olmak üzere Wazuh arşivlerinden gelen bilgileri kullanarak özel gereksinimlerinize göre özel kurallar oluşturabilirsiniz.

1. Testin gerçekleştirildiği son beş dakika içinde meydana gelen olayları görüntülemek için bir zaman aralığı filtresi uygulayın. `agent.id`, `agent.ip`veya kullanarak belirli Windows uç noktasından günlükleri görüntülemek için filtre uygulayın `agent.name`.

Daha önceki saldırı emülasyonuyla bir korelasyon belirlemek için inceleyebileceğiniz birden fazla isabet vardır. Örneğin, test sırasında Windows uç noktasında gözlemlenene benzer bir hesap makinesi oluşturma olayı fark edebilirsiniz.

Aşağıdaki kayıttan, olayı analiz etmeyi kolaylaştıran daha yapılandırılmış ayrıntılar çıkarabilirsiniz:

```

"data": {

"win": {

"eventdata": {

"destinationPort": "443",

"image": "C:\\\\Windows\\\\System32\\\\regsvr32.exe",

"sourcePort": "63754",

"initiated": "true",

"destinationIp": "1.1.123.23",

"protocol": "tcp",

"processGuid": "{45cd4aff-36b5-645a-9e07-000000000e00}",

"sourceIp": "192.168.43.16",

"processId": "4704",

"utcTime": "2023-05-09 21:19:25.361",

"ruleName": "technique_id=T1218.010,technique_name=Regsvr32",

"destinationIsIpv6": "false",

"user": "Windows11\\\\Testuser",

"sourceIsIpv6": "false"

},

"system": {

"eventID": "3",

"keywords": "0x8000000000000000",

"providerGuid": "{5770385f-c22a-43e0-bf4c-06f5698ffbd9}",

"level": "4",

"channel": "Microsoft-Windows-Sysmon/Operational",

"opcode": "0",

"message": "\"Network connection detected:\r\nRuleName: technique_id=T1218.010,technique_name=Regsvr32\r\nUtcTime: 2023-05-09 21:19:25.361\r\nProcessGuid: {45cd4aff-36b5-645a-9e07-000000000e00}\r\nProcessId: 4704\r\nImage: C:\\Windows\\System32\\regsvr32.exe\r\nUser: Windows11\\Testuser\r\nProtocol: tcp\r\nInitiated: true\r\nSourceIsIpv6: false\r\nSourceIp: 192.168.43.16\r\nSourceHostname: -\r\nSourcePort: 63754\r\nSourcePortName: -\r\nDestinationIsIpv6: false\r\nDestinationIp: 185.199.108.133\r\nDestinationHostname: -\r\nDestinationPort: 443\r\nDestinationPortName: -\"",

"version": "5",

"systemTime": "2023-05-09T12:04:07.0231156Z",

"eventRecordID": "63350",

"threadID": "3096",

"computer": "Windows11",

"task": "3",

"processID": "3156",

"severityValue": "INFORMATION",

"providerName": "Microsoft-Windows-Sysmon"

}

}

},

```

Algılama mantığını geliştirmek ve özel kod çözücüler ve kurallar yazmak için Wazuh arşivlerinden gelen olayları kullanabilirsiniz. Ayrıca `wazuh-logtest`, kuralları sağlanan günlüklere göre test etmek ve doğrulamak için hazır aracı da kullanabilirsiniz.

# Harici API entegrasyonu

Wazuh Integrator modülü, Wazuh'un Slack , PagerDuty , VirusTotal , Shuffle ve Maltiverse gibi harici API'lere ve uyarı araçlarına bağlanmasını sağlar . Integrator modülünü diğer yazılımlara bağlanacak şekilde de yapılandırabilirsiniz. Bu entegrasyonlar, güvenlik yöneticilerinin orkestrasyonu geliştirmesini, yanıtları otomatikleştirmesini ve siber tehditlere karşı savunmalarını güçlendirmesini sağlar.

### Yapılandırma

Bir entegrasyonu yapılandırmak için Wazuh sunucusundaki `/var/ossec/etc/ossec.conf` dosyasındaki `` içindeki aşağıdaki yapılandırmayı ekleyin :

```

json

```

Nerede:

- ``entegre edilecek hizmetin adını belirtir. İzin verilen değerler `slack`, `pagerduty`, `virustotal`, `shuffle`, ' dir `maltiverse`. Özel entegrasyonlar için, ad ile başlayan herhangi bir dize olmalıdır `custom-`.

- ``entegre edilen yazılımla iletişim için kullanılan URL'dir. Slack, Shuffle ve Maltiverse entegrasyonları için zorunludur.

- ``PagerDuty, VirusTotal veya Maltiverse API'sinden almış olacağınız anahtardır. Bu PagerDuty, VirusTotal ve Maltiverse için zorunludur.

- ``uyarı dosyasını JSON biçiminde yazar. Integrator modülü, alan değerlerini almak için bu uyarı dosyasını kullanır. İzin verilen değer `json`.

- ``kural kimliğine göre uyarıları filtreler. İzin verilen değerler virgülle ayrılmış kural kimlikleridir.

- ```0`uyarıları kural düzeyine göre filtreler, böylece yalnızca belirtilen düzey veya üstündeki uyarılar gönderilir. İzin verilen değer, ile arasındaki herhangi bir uyarı düzeyidir `16`.

- ``uyarıları kural grubuna göre filtreler. VirusTotal entegrasyonu için yalnızca syscheck grubundan kurallar kullanılabilir. İzin verilen değerler herhangi bir kural grubu veya virgülle ayrılmış kural gruplarıdır.

- ``uyarıları olayın nereden kaynaklandığına göre filtreler. İzin verilen değer herhangi bir sregex ifadesidir.

- ``JSON nesnesinde sağlanan bilgilere göre önceki alanların üzerine yazar veya özelleştirme alanları ekler. İzin verilen değer json'dur.

Not: Yapılandırma dosyasında herhangi bir değişiklik yaptığınızda Wazuh yöneticisini yeniden başlatın. Bu, değişikliklerin etkili olmasını sağlayacaktır.

Aşağıdaki komutla komut satırı arayüzü üzerinden Wazuh yöneticisini yeniden başlatın:

**Systemd**

```

systemctl restart wazuh-manager

```

**SysV Başlatma**```

service wazuh-manager restart

```

#### İsteğe Bağlı Filtreler

Wazuh Integrator modülü, hangi uyarıların harici platformlara gönderileceğini belirlemek için isteğe bağlı filtre alanlarını kullanır. Yalnızca filtre koşullarını karşılayan uyarılar gönderilir. Hiçbir filtre belirtilmezse, tüm uyarılar gönderilir.

Filtreler ayarlanırken aşağıdaki hususlara dikkat edilmelidir:

- Virgülle ayrılmış liste etiketini kullanarak birden fazla grup adı belirtmek mümkündür ``. Uyarının grubu listedeki gruplardan herhangi biriyle eşleşirse uyarı gönderilir, aksi takdirde yok sayılır.

- Virgülle ayrılmış liste etiketini kullanarak birden fazla kural kimliği belirtmek mümkündür ``. Uyarı, uyarının kural kimliği listedeki herhangi bir kimlikle eşleşirse gönderilir, aksi takdirde yok sayılır.

- Daha önce açıklanan alanları birlikte belirtmek mümkündür. Uyarı, hem uyarının kural kimliği hem de grubu listelerdeki kimliklerden ve gruplardan herhangi biriyle eşleşirse gönderilir, aksi takdirde yok sayılır.

Not: Yukarıda belirtilen grup ve kural tanımlayıcılarının dikkatlice kontrol edilmesi önerilir, çünkü bunların yanlış tanımlanması entegrasyona beklenen uyarıların gönderilmemesine neden olacaktır.

### Slack

Slack, kuruluşlar içinde iletişimi ve ekip çalışmasını kolaylaştıran bulut tabanlı bir işbirliği platformudur. Bu entegrasyon, Slack gelen webhook'larını kullanır ve güvenlik uzmanlarının gerçek zamanlı uyarıları doğrudan belirlenmiş kanallar içinde almalarını sağlar.

Bu entegrasyonu kurmak için aşağıdaki adımları izleyin:

1. Gelen webhook'ları etkinleştirin ve Slack kanalınız için bir tane oluşturun. Bunun için [gelen webhook'lar](https://api.slack.com/messaging/webhooks) hakkındaki Slack rehberini izleyin .

2. Aşağıdaki yapılandırmayı `/var/ossec/etc/ossec.conf`Wazuh sunucusundaki dosyaya ekleyin. ``Gelen webhook'unuzla değiştirin.

```

slackjson

```

Not: Seçenekler etiketini kullanarak özelleştirme alanlarıyla bir JSON nesnesi ayarlayabilirsiniz . Kullanılabilir özelleştirme alanları hakkında bilgi için [Slack API referansını ziyaret edin.](https://api.slack.com/reference/messaging/attachments#legacy_fields)

3. Değişiklikleri uygulamak için Wazuh yöneticisini yeniden başlatın:

**Systemd**

```

systemctl restart wazuh-manager

```

**SysV Başlatma**

```

service wazuh-manager restart

```

Yapılandırma tamamlandıktan sonra seçili kanalda uyarılar gösterilmeye başlanır.

### PagerDuty

[PagerDuty,](https://www.pagerduty.com/) BT departmanları için uygun bir SaaS olay müdahale platformudur. PagerDuty, programlara ve yükseltme politikalarına göre uyarıları doğru kişilere veya ekiplere yükselterek olay müdahale iş akışlarını yürütür. PagerDuty entegrasyonu, Wazuh uyarılarını Olay Pano'suna iletmek için PagerDuty API'sini kullanır.

Bu entegrasyonu kurmak için aşağıdaki adımları izleyin:

1. [Yeni bir PagerDuty servisi](https://support.pagerduty.com/docs/services-and-integrations#create-a-service) oluşturarak Events API v2 entegrasyon anahtarınızı edinin .

2. Aşağıdaki yapılandırmayı `/var/ossec/etc/ossec.conf`Wazuh sunucusundaki dosyaya ekleyin. `PAGERDUTY_API_KEY`PagerDuty entegrasyon anahtarınızla değiştirin. Kural düzeyi filtresi isteğe bağlıdır ve bunu kaldırabilir veya entegrasyon için başka bir düzey değeri ayarlayabilirsiniz.

```

pagerduty10json

```

Not: Seçenekler etiketini kullanarak özelleştirme alanlarıyla bir JSON nesnesi ayarlayabilirsiniz . Kullanılabilir özelleştirme alanları hakkında bilgi için [PagerDuty API referansını ziyaret edin.](https://developer.pagerduty.com/docs/ZG9jOjExMDI5NTgx-send-an-alert-event)

3. Değişiklikleri uygulamak için Wazuh yöneticisini yeniden başlatın:

**Systemd**

```

systemctl restart wazuh-manager

```

**SysV Başlatma**

```

service wazuh-manager restart

```

Yapılandırma tamamlandıktan sonra Pagerduty panosunda uyarılar gösterilmeye başlar.

### VirusTotal

[VirusTotal](https://www.virustotal.com/gui/home/upload) , virüsleri, solucanları, truva atlarını ve diğer kötü amaçlı içerikleri tespit etmek için dosyaları ve URL'leri analiz eden bir çevrimiçi hizmettir. Bu entegrasyon, VirusTotal veritabanını kullanarak kötü amaçlı dosyaların incelenmesine olanak tanır. Bununla ilgili daha fazla bilgiyi [VirusTotal entegrasyon](https://acikkaynak.lastguard.com.tr/books/kullanim-kilavuzu/page/malware-kotu-amacli-yazilim-tespiti) bölümünde bulabilirsiniz.

Bu entegrasyonu kurmak için şu adımları izleyin:

1. API anahtarınızı [VirusTotal API anahtarı](https://www.virustotal.com/gui/my-apikey) sayfasından alın.

2. `/var/ossec/etc/ossec.conf`Wazuh sunucusunda düzenleme yapın ve aşağıdaki gibi bir yapılandırma bloğu ekleyin. ``VirusTotal API anahtarınızla değiştirin.

```

virustotalsyscheckjson

```

3. Değişiklikleri uygulamak için Wazuh yöneticisini yeniden başlatın:

**Systemd**

```

systemctl restart wazuh-manager

```

**SysV Başlatma**

```

service wazuh-manager restart

```

### Shuffle

[Shuffle,](https://shuffler.io/) SOAR'ın açık kaynaklı bir yorumudur. Tak ve çalıştır uygulamalarıyla kuruluş genelinde veri aktarımı yapar. Shuffle entegrasyonu, bir [webhook](https://shuffler.io/docs/triggers#webhook) kullanarak Wazuh uyarılarının bir Shuffle İş Akışına iletilmesine olanak tanır .

Bu entegrasyonu kurmak için aşağıdakileri yapın:

1. Shuffle'a gidin, E-posta uygulamasını kullanarak bir İş Akışı oluşturun ve sürümü seçin.

2. E-posta yapılandırmasında **Alıcıları** ve **Konuyu** ayarlayın . `$exec`Uyarı bilgilerini eklemek için Gövde'ye koyun.

3. İş Akışına bir webhook ekleyin.

4. Webhook'u başlatın ve webhook URL'sini kopyalayın.

5. `/var/ossec/etc/ossec.conf`Wazuh sunucusunda düzenleme yapın ve aşağıdaki gibi bir yapılandırma bloğu ekleyin.

6. Shuffle webhook ID ile değiştirin ``. Kural düzeyi filtresi isteğe bağlıdır. Bunu kaldırabilir veya entegrasyon için başka bir düzey değeri ayarlayabilirsiniz.

```

shufflehttps://shuffler.io/api/v1/hooks/3json

```

Not: Seçenekler etiketini kullanarak özelleştirme alanlarıyla bir JSON nesnesi ayarlayabilirsiniz . Kullanılabilir özelleştirme alanları hakkında bilgi için [Shuffle API referansını ziyaret edin.](https://shuffler.io/docs/API)

7. Değişiklikleri uygulamak için Wazuh yöneticisini yeniden başlatın:

**Systemd**

```

systemctl restart wazuh-manager

```

**SysV Başlatma**

```

service wazuh-manager restart

```

Yapılandırma tamamlandıktan sonra e-posta gelen kutunuzda uyarılar gösterilmeye başlar.

### Maltiverse

[Maltiverse,](https://whatis.maltiverse.com/) Tehlike Göstergelerini (IoC'ler) dizinlemek ve aramak için açık kaynaklı ve işbirlikçi bir platformdur. Yüzden fazla genel, özel ve topluluk tehdit istihbarat kaynağından bilgi toplar.

Bu entegrasyon, Maltiverse API aracılığıyla Wazuh uyarılarındaki IoC'leri tanımlar. Maltiverse verileriyle zenginleştirilmiş yeni uyarılar üretir. Maltiverse veri alanları, ECS standardının (Elastic Common Schema) tehdit sınıflandırmasına dayanır.

Bu entegrasyonu kurmak için aşağıdaki adımları izleyin:

1. API anahtarınızı [Maltiverse](https://www.maltiverse.com/) sayfasından alın.

2. `/var/ossec/etc/ossec.conf`Wazuh sunucusunda düzenleme yapın ve aşağıdaki gibi bir yapılandırma bloğu ekleyin. ``Maltiverse API anahtarınızla değiştirin. Kural düzeyi filtresi isteğe bağlıdır. Bunu kaldırabilir veya entegrasyon için başka bir düzey değeri ayarlayabilirsiniz.

```

maltiversehttps://api.maltiverse.com3json

```

3. Değişiklikleri uygulamak için Wazuh yöneticisini yeniden başlatın:

**Systemd**

```

systemctl restart wazuh-manager

```

**SysV Başlatma**

```

service wazuh-manager restart

```

Yapılandırma tamamlandıktan sonra, varsa zenginleştirilmiş uyarılar Wazuh Pano'sunda gösterilmeye başlar.

### Özel Entegrasyon

Wazuh Integrator modülü, Wazuh'u diğer harici yazılımlarla bağlar. Bu, Wazuh uyarı sisteminin entegrasyon betikleri aracılığıyla yazılım ürünlerinin API'leriyle entegre edilmesiyle elde edilir.

`/var/ossec/etc/ossec.conf`Aşağıda özel entegrasyon için dosyadaki bir yapılandırma bloğunun örneği verilmiştir .

```

custom-integration10multiple_drops,authentication_failuresjson{"data": "Custom data"}

```

Yer değiştirmek:

- ``harici uygulamanın webhook URL'si ile.

- ``harici uygulamanın API anahtarı ile.

#### Entegrasyon Betiği Oluşturma

Entegrasyon betiği oluştururken aşağıdaki talimatları izlemeniz önerilir:

1. `/var/ossec/integrations/`Yapılandırma bloğunda belirtilen adla aynı adı taşıyan betiği Wazuh sunucusundaki dizinde oluşturun .

2. Komut dosyası yürütme izinleri içermeli ve `root`grubun kullanıcısına ait olmalıdır `wazuh`. Aşağıdaki komutlar `/var/ossec/integrations/custom-script`komut dosyasına izinler ve sahiplik atar.

```

chmod 750 /var/ossec/integrations/custom-script

chown root:wazuh /var/ossec/integrations/custom-script

```

3. Entegrasyon betiğinin ilk satırı yorumlayıcısını belirtmelidir, aksi takdirde Wazuh betiği nasıl okuyacağını ve çalıştıracağını bilemez. Aşağıdaki örnek satır Python yorumlayıcısını belirtir:

```

#!/usr/bin/env python

```

4. Komut dosyası aşağıdaki argümanları kontrol eder çünkü onlardan yapılandırma seçenekleri alacaktır.

- İlk parametre uyarıyı içeren dosyanın konumunu içerir. Parametre `/logs/alerts/alerts.json`Wazuh Integrator modülünde varsayılan olarak geçirilen dosyadır:

```

alert_file = open(sys.argv[1])

```

- `api_key`İkinci parametre, blokta tanımlanan seçenek olan API anahtarını içerir ``:

```

api_key = sys.argv[2]

```

- `hook_url`Üçüncü parametre, blokta tanımlanan seçenek olan webhook URL'sini içerir ``:

```

hook_url = sys.argv[3]

```

Yukarıdakilerden hiçbiri belirtilmezse parametreler boş alınacaktır.

5. İlk parametrede belirtilen dosyanın içeriğini okuyun ve uyarıdan entegrasyon için ilgili alanları çıkarın. Seçenekte JSON kullanılmışsa `alert_format`, bilginin bir JSON nesnesi olarak yüklenmesi gerekir.

```

alert_level = alert_json['rule']['level']

ruleid = alert_json['rule']['id']

description = alert_json['rule']['description']

agentid = alert_json['agent']['id']

agentname = alert_json['agent']['name']

path = alert_json['syscheck']['path']

```

`/logs/alerts/alerts.json`Entegrasyon betiğinin geliştirilmesine başlamadan önce, yorumlanacak uyarıların formatını bulmak için dosyayı kontrol etmenizi öneririz .

# Indexer Entegrasyonu

Dizinleyici entegrasyonu, verileri Wazuh yöneticisinden Wazuh dizinleyicisine veya üçüncü taraf dizinleyicilere ileten veri ileticilerini tanımlar.

### Wazuh Indexer

Bu entegrasyon, Wazuh yöneticisi ile Wazuh dizinleyicisi arasında bir köprü sağlar. Verileri dizinleme için Wazuh yöneticisinden Wazuh dizinleyicisine iletir. Wazuh dizinleyici entegrasyonu iki ileticiden oluşur: Filebeat ve Wazuh dizinleyici bağlayıcısı .

#### Filebeat

Bu bileşen, Wazuh yöneticisi tarafından işlenen uyarıları ve arşivlenmiş olayları indeksleme ve depolama için Wazuh indeksleyicisine güvenli bir şekilde iletmek üzere tasarlanmış hafif bir veri taşıyıcısıdır. Wazuh analiz motorunun çıktısını okur ve olayları gerçek zamanlı olarak gönderir.

##### Yapılandırma

Aşağıdaki kod bloğu, Wazuh sunucu dosyasındaki varsayılan Filebeat yapılandırmasını gösterir `/etc/filebeat/filebeat.yml`. Bu yapılandırma dosyası, adım adım Wazuh sunucu kurulumu gerçekleştirilirken indirilir. Filebeat'i nasıl indireceğinizi, yapılandıracağınızı ve yükleyeceğinizi öğrenmek için, belgelerdeki [Filebeat'i yapılandırma bölümüne bakın.](https://acikkaynak.lastguard.com.tr/books/kurulum-rehberi/page/adim-adim-kurulum-zuU)

```

# Wazuh - Filebeat configuration file

output.elasticsearch.hosts:

- 127.0.0.1:9200

# - :9200

# - :9200

output.elasticsearch:

protocol: https

username: ${username}

password: ${password}

ssl.certificate_authorities:

- /etc/filebeat/certs/root-ca.pem

ssl.certificate: "/etc/filebeat/certs/wazuh-server.pem"

ssl.key: "/etc/filebeat/certs/wazuh-server-key.pem"

setup.template.json.enabled: true

setup.template.json.path: '/etc/filebeat/wazuh-template.json'

setup.template.json.name: 'wazuh'

setup.ilm.overwrite: true

setup.ilm.enabled: false

filebeat.modules:

- module: wazuh

alerts:

enabled: true

Archives:

logging.level: info

logging.to_files: true

logging.files:

path: /var/log/filebeat

name: filebeat

keepfiles: 7

permissions: 0644

logging.metrics.enabled: false

seccomp:

default_action: allow

syscalls:

- action: allow

names:

- rseq

```

Nerede:

- ``bağlanılacak Wazuh dizinleyici düğümlerinin listesini belirtir. IP adreslerini veya ana bilgisayar adlarını kullanabilirsiniz. Varsayılan olarak, ana bilgisayar localhost, olarak ayarlanmıştır `127.0.0.1:9200`. Bunu uygun şekilde Wazuh dizinleyici adresinizle değiştirin. Birden fazla Wazuh dizinleyici düğümünüz varsa adresleri virgül kullanarak ayırabilirsiniz.

- ``bağlantı için kullanılacak protokolü belirtir. Varsayılan değer 'dir `https`. İzin verilen değerler `http`ve 'dir `https`.

- ``ve ``Wazuh indeksleyicisine güvenli bir şekilde kimlik doğrulaması yapmak için kullanılan ortam değişkenini belirtir.

- ``HTTPS sunucu doğrulamaları için kök sertifikalarına giden yolu belirtir. Varsayılan değer 'dir `/etc/filebeat/certs/root-ca.pem`. Olası değer herhangi bir geçerli yoldur

- ``Filebeat SSL sertifikasına giden yolu belirtir. Varsayılan değer 'dir `/etc/filebeat/certs/wazuh-server.pem`. Olası değer herhangi bir geçerli yoldur.

- ``Filebeat tarafından kullanılan SSL anahtarının yolunu belirtir. Varsayılan değer 'dir `/etc/filebeat/certs/wazuh-server-key.pem`. Olası değer herhangi bir geçerli yoldur.

- ``özel şablonların kullanımını etkinleştirir veya devre dışı bırakır. Varsayılan değer `true`.

- ``şablon JSON dosyasına giden dosya yolunu belirtir. Varsayılan değer 'dir `/etc/filebeat/wazuh-template.json`. Olası değer herhangi bir geçerli yoldur.

- ``şablonun adını tanımlar. Varsayılan değer `wazuh`.

- ``olarak ayarlandığında `true`, yaşam döngüsü ilkesi başlangıçta üzerine yazılır. Varsayılan değer 'dir `true`.

- ``oluşturulan herhangi bir yeni endekste endeks yaşam döngüsü yönetimini etkinleştirir veya devre dışı bırakır. Varsayılan değer 'dir `false`. Olası geçerli değerler `true`ve ' dir `false`.

- ``Filebeat'in kullanacağı modülleri belirtir.

- ``kullanılacak modülü tanımlar. Varsayılan değer `wazuh`.

- ``uyarıların Wazuh dizinleyicisine iletilmesini etkinleştirir veya devre dışı bırakır. Yapılandırma seçeneği olarak ayarlandığında ``, `true`uyarılar Wazuh dizinleyicisine iletilir.

- ``Arşiv günlüklerinin işlenip işlenmeyeceğini ve iletileceğini belirleyen yapılandırmaları belirtir.

- ``günlük düzeyini tanımlar. Varsayılan değer, `info`bilgi günlüklerini temsil eder. Diğer günlük düzeyleri `debug`, `error`, ve 'dir `warning`.

- ``dosyalara günlük kaydını etkinleştirir veya devre dışı bırakır. Varsayılan değer 'dir `true`. olarak ayarlandığında `true`, filebeat tüm günlükleri bir dosyaya yazar.

- ``günlük dosyalarının saklanacağı dizini belirtir. Varsayılan günlük yolu `/var/log/filebeat`.

- ``günlüklerin depolandığı dosyanın adını belirtir. Varsayılan ad `filebeat`.

- ``saklanacak yakın zamanda döndürülen günlük dosyalarının sayısını belirtir. Varsayılan değer 'dir . İzin verilen değer ve `7`arasında bir tam sayıdır .`1``1024`

- ``günlük dosyaları için dosya izinlerini ayarlar. Varsayılan değer 'dir `0644`, bu da günlük dosyalarının sahibinin bunları okuyabileceği ve yazabileceği, diğerlerinin ise yalnızca okuyabileceği anlamına gelir.

- ``dahili ölçümlerin günlüğe kaydedilmesini etkinleştirir veya devre dışı bırakır. Varsayılan değer 'dir `true`. Olası değerler `true`ve ' dir `false`.

- ``filebeat işleminin yapabileceği sistem çağrılarının sayısını kısıtlayan bir secomp (güvenli bilgi işlem modu) politikası belirtir.

- ``sistem çağrıları için varsayılan eylemi izin verecek şekilde ayarlar. Bu, syscalls listesinde açıkça belirtilmeyen herhangi bir sistem çağrısına varsayılan olarak izin verileceği anlamına gelir.

- ``sistem çağrısı adlarının ve karşılık gelen eylemlerin bir listesini tanımlar.

- ``listelenen sistem çağrılarından herhangi biri `names`yürütüldüğünde gerçekleştirilecek eylemi belirtir. Varsayılan değer 'dir `allow`. Diğer değerler `errno`, `trace`, `trap`, `kill_thread`, `kill_process`, ve 'dir `log`.

- ``sistem çağrısı adlarının bir listesini tanımlar. Listede en az bir sistem çağrısı tanımlanmalıdır. `rseq`(yeniden başlatılabilir diziler) sistem çağrısı, birden fazla iş parçacığında paylaşılan bellekte kullanıcı alanı işlemlerini hızlandırmak için kullanılır. `rseq` Sistem çağrısına bu yapılandırmada izin verilir.

#### Wazuh Indeksleyici Bağlayıcısı

Wazuh dizinleyici bağlayıcısı şu anda Wazuh yöneticisinden güvenlik açığı verilerini alıyor ve güvenli bir şekilde Wazuh dizinleyicisine iletiyor. Güvenlik açığı verilerini Elastic Common Schema'yı (ECS) takip eden JSON formatında alıyor ve veri tutarlılığı ve güvenilirliğini sağlamak için durumunu Wazuh dizinleyicisiyle senkronize ediyor. Wazuh dizinleyici bağlayıcısı Wazuh yöneticisiyle birlikte gönderilir.

`/var/ossec/etc/ossec.conf`İndeksleyici bağlayıcısı için standart yapılandırma , Wazuh sunucusundaki dosyada aşağıda gösterildiği gibi belirtilmiştir :

```

yeshttps://127.0.0.1:9200/etc/filebeat/certs/root-ca.pem/etc/filebeat/certs/filebeat.pem/etc/filebeat/certs/filebeat-key.pem

```

Nerede:

- ``Wazuh indeksleyici bağlayıcısı için yapılandırma seçeneklerini belirtir.

- ``Wazuh dizinleyici bağlayıcısını etkinleştirir veya devre dışı bırakır. Bu seçenek için izin verilen değerler ve'dir `yes`. `no`Değer, `yes`Wazuh dizinleyici bağlayıcısını etkinleştirir ve `no`devre dışı bırakır. Varsayılan değer 'dir `yes`.

- ``bağlanılacak Wazuh dizinleyici düğümlerinin bir listesini belirtir. `host`Her düğüm bağlantısını ayarlamak için seçeneği kullanın.

- ``bağlanılacak Wazuh dizinleyici düğüm URL'sini veya IP adresini belirtir. Örneğin, `http://172.16.1.11`veya `192.168.3.2:9230`. Varsayılan olarak, değer localhost ana bilgisayarına ayarlanır: `https://127.0.0.1:9200`.

- ``SSL parametreleri için yapılandırma seçeneklerini belirtir.

- ``doğrulama için kök sertifika dosya yollarının bir listesini belirtir. `ca`Her CA sertifika dosya yolunu ayarlamak için seçeneği kullanın.

- ``HTTPS sunucu doğrulamaları için kök CA sertifikasını belirtir. Varsayılan değer 'dir `/etc/filebeat/certs/root-ca.pem`. Olası değer herhangi bir geçerli CA sertifikasıdır.

- ``Filebeat SSL sertifikasına giden yolu belirtir. Varsayılan değer 'dir `/etc/filebeat/certs/filebeat-key.pem`. Olası değer herhangi bir geçerli anahtardır.

- ``kimlik doğrulama için kullanılan sertifika anahtarını belirtir. Varsayılan değer 'dir `/etc/filebeat/certs/filebeat-key.pem`. Olası değer herhangi bir geçerli anahtardır.

Referans kılavuzunun [dizinleyici](https://documentation.wazuh.com/current/user-manual/reference/ossec-conf/indexer.html) bölümünde mevcut yapılandırma seçenekleri hakkında daha fazla bilgi edinebilirsiniz .

### Üçüncü Taraf Indexer

Wazuh yöneticisi uyarıları üçüncü taraf dizinleyicilere iletebilir. Wazuh yöneticilerini yalnızca günlük analizi için kullanıyorsanız ve uyarıları dizinleme ve depolama için üçüncü taraf çözümlere iletmek istiyorsanız, alternatif seçenekler mevcuttur. Wazuh, uyarıları istediğiniz çözüme aktarmak için her Wazuh yönetici düğümüne istediğiniz veri ileticisini yüklemenize olanak tanır. Şu anda Wazuh, aşağıdaki üçüncü taraf çözümler için belgeler sunmaktadır:

Wazuh yöneticisi uyarılarını Logstash kullanarak Splunk'a iletme.

Splunk Evrensel Yönlendiriciyi kullanarak Wazuh sunucu uyarılarını Splunk'a iletme.

Bu seçenekler, Wazuh'u mevcut izleme ve analiz altyapınızla entegre etmede esneklik sağlar.

# Wazuh Yöneticisi

Wazuh yöneticisi veri analizi ve uyarılardan sorumludur. Uyarıları syslog, e-postalar veya entegre harici API'ler aracılığıyla iletebilir. Wazuh'un veri analizini nasıl gerçekleştirdiği hakkında daha fazla bilgi için [veri analizi belgelerine bakın.](https://acikkaynak.lastguard.com.tr/books/kullanim-kilavuzu/chapter/veri-analizi)

Wazuh yöneticisi, çeşitli işlevlerden sorumlu olan çeşitli hizmetler ve bileşenlerden oluşur. Bunlara yeni Wazuh aracılarını kaydetme, güvenlik olaylarını toplama, günlükleri kod çözme, kuralları değerlendirme ve uyarı verme dahildir. Ayrıca Wazuh aracısının kimliklerini doğrulama ve Wazuh aracısı ile Wazuh sunucusu arasındaki iletişimleri şifreleme gibi diğer işlevlerden de sorumludur.

### Acente Kayıt Hizmeti

Temsilci kayıt hizmeti, Wazuh temsilcilerini Wazuh yöneticisine kaydetmek için kullanılır. Kayıt hizmeti, Wazuh temsilcilerinin kaydını basitleştirir ve Wazuh yöneticisiyle güvenli bir şekilde iletişim kurmak üzere doğru bir şekilde kimlik doğrulaması yapılıp yapılandırılmalarını sağlar.

Bir uç noktaya bir Wazuh aracı yüklendiğinde ve başlatıldığında, kayıt sürecini başlatmak için otomatik olarak Wazuh yöneticisiyle iletişime geçer. Wazuh yöneticisi, Wazuh aracısıyla iletişimini şifreleyen benzersiz bir kimlik doğrulama anahtarı üretir. Kayıt süreci için parola kimlik doğrulaması, Wazuh yöneticisi kimlik doğrulaması ve Wazuh aracı kimlik doğrulaması gibi ek güvenlik önlemleri yapılandırabilirsiniz. Kayıt süreci hakkında daha fazla bilgi için [Wazuh aracı kaydıyla ilgili belgelere bakın.](https://acikkaynak.lastguard.com.tr/books/kullanim-kilavuzu/page/wazuh-agent-kayit)

#### Yapılandırma

Aşağıdaki blok , Wazuh sunucusunun dosyasındaki ``varsayılan aracı kayıt hizmeti yapılandırmasıdır :`/var/ossec/etc/ossec.conf`

```

noyes1515noyes1h1hyesyesnoHIGH:!ADH:!EXP:!MD5:!RC4:!3DES:!CAMELLIA:@STRENGTHnoetc/sslmanager.certetc/sslmanager.keyno

```

Nerede:

- ``Wazuh aracısının Wazuh yöneticisine kaydolma ve kimlik doğrulama işlemini etkinleştirir veya devre dışı bırakır. Varsayılan değer 'dir `no`. İzin verilen değerler `yes`ve 'dir `no`.

- ``Wazuh yöneticisinin varsayılan olarak 1515 numaralı bağlantı noktasında TLS şifrelemesi kullanarak yeni Wazuh aracılarından gelen bağlantıları kabul etmesini sağlar. Varsayılan değer 'dir `yes`. İzin verilen değerler `yes`ve 'dir `no`.

- ``Bağlantıları dinlemek için TCP bağlantı noktası numarasını belirtir. Varsayılan değer 'dir . İzin verilen değer ve `1515`arasındaki herhangi bir bağlantı noktası numarasıdır .`0``65535`

- ``istemcinin kaynak IP adresinin mi yoksa "herhangi biri"nin mi kullanılacağını tanımlar. İzin verilen değerler ve'dir `yes`. `no`Değer hayır olduğunda, kayıt için kullanılan kaynak IP değişse bile Wazuh aracısı Wazuh yöneticisine bağlanabilir. Ancak değer evet olduğunda, kaynak IP adresi değişse bile Wazuh aracısı Wazuh yöneticisine bağlanamaz.

- ``Wazuh aracısının etiketi içinde yeniden kaydı için yapılandırılacak seçenekleri belirtir. Yeniden kaydın başarılı olması için tüm koşulların karşılanması gerekir. Aşağıdaki seçenekler, seçeneğin ayarlarını tanımlar `force`:

- ``yinelenen bir ad veya IP adresi varsa bir Wazuh aracısının eklenmesinin zorlanıp zorlanmayacağını belirtir. Eğer öyleyse `enabled`, aynı ad veya IP adresine sahip eski Wazuh aracısını kaldıracaktır. Varsayılan değer 'dir `yes`. Olası değerler `yes`ve 'dir `no`.

- ``yalnızca ayarda yapılandırılan değerden daha uzun süre bağlantısı kesilmiş olan Wazuh aracıları için bir değiştirme yapılıp yapılmayacağını belirtir. Varsayılan değer `1h`(bir saat)'tir. İzin verilen değer sıfırdan büyük veya sıfıra eşit herhangi bir sayıdır. `s`, `h`, `m`, ve gibi soneklerin `d`saniye, saat, dakika ve günü temsil etmesine izin verir. Öznitelik ayarı `enabled`varsayılan değerine sahiptir `yes`, yani değiştirme yalnızca belirtilen bağlantı kesme süresi aşıldıktan sonra gerçekleşir. Etkin özniteliğin `yes`ve olmak üzere iki olasılığı vardır `no`.

- ``Wazuh aracısı değişiminin yalnızca Wazuh aracısı kaydının ayarda yapılandırılan değerden büyük olması durumunda gerçekleştirileceğini belirtir. Varsayılan değer 'dir `1h`. İzin verilen değer sıfırdan büyük veya ona eşit herhangi bir sayıdır. `s`, `h`, `m`, ve gibi soneklerin `d`saniye, saat, dakika ve günü temsil etmesine izin verir.

- ``Wazuh aracısının elinde tuttuğu anahtar, yönetici tarafından kaydedilen anahtardan farklı olduğunda Wazuh aracısının değiştirilmesinin gerçekleştiğini tanımlar. Varsayılan değer 'dir `yes`. Olası değerler `yes`ve 'dir `no`.

- ``Wazuh aracıları kaldırıldığında istemci anahtarlarının silinip silinmeyeceğini belirtir. Değer olduğunda `no`, kaldırılan Wazuh aracıları kaldırılmış olarak işaretlenen istemci anahtarları dosyasında kalır. Değer olarak ayarlandığında `yes`, istemci anahtarları dosyası temizlenir. Varsayılan değer 'dir `yes`. Olası değerler `yes`ve 'dir `no`.

- ``paylaşımlı parola kimlik doğrulamasının kullanımını belirler. Değer olduğunda `no`, bu seçenek devre dışıdır. Değer olarak ayarlandığında `yes`, dosyadan paylaşımlı bir parola okunur `/var/ossec/etc/authd.pass`. Bu dosya mevcut değilse, rastgele bir parola oluşturulur ve `/var/ossec/logs/ossec.log`Wazuh sunucusundaki dosyada saklanır.

- ``SSL kullanarak ağ iletişimi için şifrelerin listesini ayarlar. Varsayılan değer `HIGH:!ADH:!EXP:!MD5:!RC4:!3DES:!CAMELLIA:@STRENGTH`.

- ``istemcileri doğrulamak için kullanılan CA sertifikasına giden yolu belirtir. Wazuh kurulum dizini altındaki bağıl yol veya tam yol olarak adlandırılabilir. Olası değer herhangi bir geçerli yoldur.

- ``CA sertifikası belirtildiğinde kaynak ana bilgisayar doğrulamasını açar ve kapatır. İstemci kaynak IP adresi Ortak Ad alanı kullanılarak doğrulanacaktır. Varsayılan değer 'dir `no`. İzin verilen değerler `yes`ve 'dir `no`.

- ``sunucu SSL sertifikasına giden yolu belirtir. Wazuh kurulum dizinindeki bağıl yol veya tam yol olarak adlandırılabilir. Varsayılan değer etc/sslmanager.cert'dir. Olası değer herhangi bir geçerli yoldur.

- ``sunucunun SSL anahtarına giden yolu belirtir. Wazuh kurulum dizininin altındaki bağıl yol veya tam yol olarak adlandırılabilir. Varsayılan değer etc/sslmanager.key'dir. Olası değer herhangi bir geçerli yoldur.

- ``SSL/TLS yönteminin otomatik olarak seçilip seçilmeyeceğini değiştirir. Varsayılan olarak yalnızca TLS v1.2'ye izin verilir. olarak ayarlandığında `yes`, sistem istemciyle en güvenli ortak yöntemi müzakere eder. Yöneticinin TLS v1.2'yi desteklemediği eski sistemlerde, bu seçenek otomatik olarak etkinleştirilir. Varsayılan değer 'dir `no`. İzin verilen değerler `yes`ve 'dir `no`.

Yapılandırma dosyasında değişiklik yaptığınızda, aşağıdaki komutu kullanarak komut satırı arayüzü üzerinden Wazuh yöneticisini yeniden başlatın:

**Systemd**

```

systemctl restart wazuh-manager

```

**SysV Başlatma**```

service wazuh-manager restart

```

### Ajan Bağlantı Hizmeti

Aracı bağlantı hizmeti, kalıcı ve güvenli bir iletişim kanalı kurmak ve sürdürmek için Wazuh aracılarından gelen olayları dinler. Wazuh aracısı, güvenlik verilerini analiz için Wazuh yöneticisine göndermek için bu güvenli kanalı kullanır. Varsayılan olarak, hizmet `TCP`Wazuh aracısı ile Wazuh yöneticisi arasındaki iletişimi güvence altına almak için protokolü kullanır.

#### Yapılandırma

Aşağıdaki blok Wazuh sunucu yapılandırma dosyasındaki varsayılan bağlantı hizmeti yapılandırmasıdır `/var/ossec/etc/ossec.conf`:

```

secure1514tcp131072

```

Nerede:

- ``kabul edilecek gelen bağlantının türünü belirtir. Varsayılan değer güvenlidir. İzin verilen değerler `secure`ve ' dir `syslog`.

- ``olayları dinlemek için kullanılacak portu belirtir. Varsayılan port değeri `1514`güvenli bağlantı ve syslog bağlantısı içindir . İzin verilen değer ve `514`arasındaki herhangi bir port numarasıdır .`1``65535`

- ``bağlantı için kullanılacak protokolü belirtir. Varsayılan değer 'dir `tcp`. İzin verilen değerler `tcp`ve 'dir `udp`.

- ``Uzak daemon kuyruğunun kapasitesini Wazuh aracı olaylarının sayısı olarak ayarlamanıza olanak tanır. Varsayılan değer 'dir . İzin verilen değer ile `131072`arasında bir tam sayıdır . Uzak kuyruk yalnızca Wazuh aracı olayları için kullanılabilir, syslog olayları için kullanılamaz. Bu seçenek yalnızca bağlantı güvenli olarak ayarlandığında çalışır. Bu yapılandırma ayarı hakkında daha fazla bilgi edinmek için [Wazuh kuyruğu](https://acikkaynak.lastguard.com.tr/books/kullanim-kilavuzu/page/siraya-girme-mekanizmalari) ile ilgili belgelerimize bakın .`1``262144`

Değişiklikler yapıldıysa, değişiklikleri uygulamak için aşağıdaki komutla Wazuh yöneticisini komut satırı arayüzü üzerinden yeniden başlatın:

**Systemd**

```

systemctl restart wazuh-manager

```

**SysV Başlatma** ```

service wazuh-manager restart

```

Örneğin, bir Windows uç noktasındaki (IP adresi 192.168.71.125) bir Wazuh yöneticisine (IP adresi 192.168.71.203) bir Wazuh aracısının kaydı sırasında netstat kullanarak bağlantı hizmetinin çalışmasını doğrulayabilirsiniz. Ayrıca, herhangi bir Wazuh destekli uç noktada çalışan bir Wazuh aracısı, güvenlik olaylarını port üzerindeki Wazuh yöneticisine iletir . Yukarıdaki aracı bağlantı hizmeti [yapılandırma](https://acikkaynak.lastguard.com.tr/books/kullanim-kilavuzu/page/wazuh-yoneticisi)`1514` bölümünde ayrıntılı olarak açıklanan yapılandırmayı kullanır .

Wazuh yöneticisi ile Wazuh aracısı arasındaki bağlantı hizmetinin çalışmasını doğrulamak için aşağıdaki adımları gerçekleştirin:

1. Windows uç noktasında komut istemini başlatın ve uç noktadaki bağlantıları listelemek için şu komutları çalıştırın:`netstat-a`

```

netstat -a

```

**Output**

```

C:\Users\Tony>netstat -a

Active Connections

Proto Local Address Foreign Address State

TCP 192.168.71.125:51787 a23-53-42-162:https ESTABLISHED

TCP 192.168.71.125:51788 a-0003:https ESTABLISHED

TCP 192.168.71.125:51789 a-0003:https ESTABLISHED

TCP 192.168.71.125:51790 a23-53-42-162:https ESTABLISHED

TCP 192.168.71.125:51791 192.168.71.203:1514 SYN_SENT

```

`192.168.71.125`IP adresine sahip Windows uç noktasının bir TCP paketi gönderdiğini ve porttaki `SYN_SENT`IP adresine sahip Wazuh sunucusuyla bağlantı kurmayı beklediğini görebiliyoruz .`192.168.71.203``1514`

2. `netstat`Wazuh sunucusunun Windows 10 uç noktasıyla ne zaman bağlantı kurduğunu görüntülemek için komutu çalıştırın.

```

netstat

```

**Output**

```

Active Connections

Proto Local Address Foreign Address State

TCP 192.168.71.125:3389 192.168.71.1:25743 ESTABLISHED

TCP 192.168.71.125:51572 a23-64-12-19:https CLOSE_WAIT

TCP 192.168.71.125:51573 192.229.221.95:http CLOSE_WAIT

TCP 192.168.71.125:51694 192.168.71.203:1514 ESTABLISHED

TCP 192.168.71.125:51699 192.168.20.103:ms-do SYN_SENT

TCP 192.168.71.125:51701 192.168.20.101:ms-do SYN_SENT

TCP 192.168.71.125:51703 20.231.121.79:http SYN_SENT

TCP 192.168.71.125:51704 192.168.20.125:ms-do SYN_SENT

```

IP adresine sahip Windows uç noktasının , port üzerindeki `192.168.71.125`IP adresine sahip Wazuh sunucusuna bağlı olduğunu görebiliyoruz .`192.168.71.203``1514`

### Analiz Motoru

Wazuh analiz motoru, Windows olayları, SSH günlükleri, web sunucusu günlükleri ve diğerleri gibi çeşitli günlük türlerindeki verileri analiz eder. İşlenen bilgi türünü belirlemek için kod çözücüleri ve kod çözülen olaydaki belirli kalıpları belirlemek için kuralları kullanır. Bu kurallar, bir IP adresini engelleme ve kötü amaçlı yazılımları kaldırma gibi uyarıları ve yanıt eylemlerini tetikleyebilir.

#### Veri Kaynakları

Wazuh, çeşitli kaynaklardan günlükler toplayarak BT altyapınızın tüm yönlerinin kapsamlı bir şekilde izlenmesine olanak tanır. Bu, Wazuh'un karmaşık tehditleri tespit etmesini, güvenlik açığı riskini azaltmasını, güvenlik politikalarına uyumu sağlamasını ve belirlenen güvenlik olaylarına hızla yanıt vermesini sağlar. Aşağıda Wazuh tarafından desteklenen bazı yaygın veri kaynakları verilmiştir:

- **İşletim sistemi günlükleri : Wazuh,** Windows , Linux ve macOS gibi çeşitli işletim sistemleri tarafından oluşturulan günlükleri toplar . Syslog, auditd, uygulama günlükleri ve diğerleri dahil olmak üzere Linux uç noktalarından çeşitli günlükler toplayabilir. Windows uç noktalarında, Wazuh varsayılan olarak Sistem, Uygulamalar ve Güvenlik olay kanallarından Windows olay günlüklerini toplar. Wazuh, macOS birleşik günlük sistemi (ULS) kullanarak macOS uç noktalarındaki günlükleri toplar. macOS ULS, tüm sistem düzeylerinde günlüklerin yönetimini ve depolanmasını merkezileştirir.

- **Syslog olayları** : Wazuh , Linux/Unix sistemleri ve Wazuh aracısı kurulumu gerektirmeyen ağ aygıtları da dahil olmak üzere çeşitli syslog özellikli aygıtlardan günlükleri toplar.

- **Aracısız izleme** : Wazuh [aracısız izleme](https://acikkaynak.lastguard.com.tr/books/kullanim-kilavuzu/page/ajansiz-izleme) yeteneği, aracı kurulumunu desteklemeyen uç noktaları izler. Uç nokta ile Wazuh sunucusu arasında bir SSH bağlantısı gerektirir. Bu yetenek, dosyaların, dizinlerin veya yapılandırmaların izlenmesini ve uç noktada komutların çalıştırılmasını sağlar.

- **Bulut sağlayıcı günlükleri : Wazuh,** [AWS](https://acikkaynak.lastguard.com.tr/books/bulut-guvenligi/chapter/amazon-web-hizmetlerini-aws-izleme) , [Azure](https://acikkaynak.lastguard.com.tr/books/bulut-guvenligi/chapter/microsoft-azureu-wazuh-ile-izleme) , [Google Cloud](https://acikkaynak.lastguard.com.tr/books/bulut-guvenligi/chapter/google-cloudu-izleme) ve [Office 365](https://acikkaynak.lastguard.com.tr/books/bulut-guvenligi/chapter/office-365i-izleme) gibi bulut hizmet sağlayıcılarından doğrudan günlükleri ve olayları toplayarak bulut altyapısını izler . Bunlara EC2 örnekleri, S3 kovaları, Azure VM'leri ve daha fazlası gibi bulut hizmetlerinden gelen günlükler dahildir.

- **Özel günlükler : Wazuh'u** [VirusTotal](https://acikkaynak.lastguard.com.tr/books/kullanim-kilavuzu/page/malware-kotu-amacli-yazilim-tespiti) , [Windows Defender](https://acikkaynak.lastguard.com.tr/books/kullanim-kilavuzu/page/malware-kotu-amacli-yazilim-tespiti) , [ClamAV](https://acikkaynak.lastguard.com.tr/books/kullanim-kilavuzu/page/malware-kotu-amacli-yazilim-tespiti) ve daha fazlası dahil olmak üzere çeşitli uygulamalardan ve üçüncü taraf güvenlik araçlarından günlükleri toplayacak ve ayrıştıracak şekilde yapılandırabilirsiniz .

#### Kod Çözme

Kod çözme, farklı veri kaynaklarından gelen günlükler gibi yapılandırılmış veya yapılandırılmamış verileri, izleme ve uyarı için kullanılabilecek anlamlı bilgiler çıkarmak için analiz etme sürecidir. Wazuh'ta kod çözmenin temel amacı, ham verileri Wazuh yöneticisinin yorumlayabileceği ve işleyebileceği bir biçime dönüştürmektir. İki süreci içerir:

- **Ön kod çözme aşaması** : Bu aşamada, günlük analiz motoru günlük başlığından zaman damgası, ana bilgisayar adı ve program adı gibi syslog benzeri bilgileri çıkarır. Ön kod çözme aşaması günlük yapısını basitleştirir ve daha ileri analiz için hazırlar. Ön kod çözme sürecini göstermek için aşağıdaki örnek günlük girişini göz önünde bulundurun:

```

Feb 14 12:19:04 192.168.1.1 sshd[25474]: Accepted password for Stephen from 192.168.1.133 port 49765 ssh2

```

Ön kod çözme aşamasını göstermek için Wazuh Logtest aracını kullanıyoruz. Wazuh sunucusunda aşağıdaki adımları gerçekleştirin:

1. `/var/ossec/bin/wazuh-logtest`Wazuh sunucusunda komut satırından çalıştırın

2. Yukarıdaki örnek günlüğü kopyalayıp yapıştırın ve enter'a basın.

Ön kod çözme aşaması sonrasında elde edilen bilgiler aşağıda gösterilmektedir:

```

Starting wazuh-logtest v4.8.0

Type one log per line

Feb 14 12:19:04 192.168.1.1 sshd[25474]: Accepted password for Stephen from 192.168.1.133 port 49765 ssh

**Phase 1: Completed pre-decoding.

full event: 'Feb 14 12:19:04 192.168.1.1 sshd[25474]: Accepted password for Stephen from 192.168.1.133 port 49765 ssh'

timestamp: 'Feb 14 12:19:04'

hostname: '192.168.1.1'

program_name: 'sshd'

```

- **Kod çözme** : Bu aşamada, Wazuh analiz motoru günlükle eşleşen bir kod çözücü uygular. Kod çözücüler, günlüklerde bulunan kullanıcı adları, IP adresleri, hata kodları, URL'ler ve diğer ilgili bilgiler gibi alanları ayıklar. Aşağıdaki kod çözücüler örnek günlükle eşleşir. Bu kod çözücüler `/var/ossec/rulesets/decoders/0310-ssh_decoders.xml`Wazuh sunucusundaki dosyadadır:

```

^sshdsshd^Accepted^ \S+ for (\S+) from (\S+) port (\S+)user, srcip, srcportname, user, location

```

Kod çözücü `sshd`program adıyla eşleşirken `sshd`, kod çözücü örnek günlükten , , ve `ssh-success`öğelerini çıkarır .`Stephen``192.168.1.133``49765`

Kod çözme aşamasını göstermek için Wazuh Logtest aracını kullanıyoruz. Wazuh sunucusunda aşağıdaki adımları gerçekleştirin:

1. `/var/ossec/bin/wazuh-logtest`Wazuh sunucusunda from komut satırını çalıştırın .

2. Yukarıdaki örnek günlüğü kopyalayıp yapıştırın ve enter'a basın.

Kod çözme aşaması sonucunda elde edilen bilgiler aşağıda gösterilmektedir:

```

Starting wazuh-logtest v4.7.5

Type one log per line

Feb 14 12:19:04 192.168.1.1 sshd[25474]: Accepted password for Stephen from 192.168.1.133 port 49765 ssh

**Phase 1: Completed pre-decoding.

full event: 'Feb 14 12:19:04 192.168.1.1 sshd[25474]: Accepted password for Stephen from 192.168.1.133 port 49765 ssh'

timestamp: 'Feb 14 12:19:04'

hostname: '192.168.1.1'

program_name: 'sshd'

**Phase 2: Completed decoding.

name: 'sshd'

parent: 'sshd'

dstuser: 'Stephen'

srcip: '192.168.1.133'

srcport: '49765'

```

#### Kural Değerlendirmesi ve Uyarı

Günlük çözüldükten sonra, Wazuh yöneticisi bunu bir kural setiyle karşılaştırır. Wazuh kural setleri XML dosyalarında tanımlanır ve farklı izleme ihtiyaçlarına uyacak şekilde özelleştirilebilir. Bu kurallar, karşılandığında uyarıları tetikleyen koşulları belirtir. `5715`Aşağıdaki kural, önceki bölümdeki örnek günlükle eşleşir. Bu kural, `/var/ossec/ruleset/rules/0095-sshd_rules.xml`Wazuh sunucusundaki dosyadadır.

```

5700^Accepted|authenticated.$sshd: authentication success.authentication_success,pci_dss_10.2.5,

```

Nerede:

- `id="5715"level="3">`kural kimliğini `5715`ve kural düzeyini olarak belirtir `3`. Kural kimliği kural için benzersiz bir tanımlayıcıdır, düzey ise kural eşleştiğinde olayın önem düzeyini temsil eder.

- `5700`ID'li başka bir kurala bağımlılığı belirtir `5700`. Kural yalnızca daha önce eşleşmişse değerlendirilecektir `5700`.

- `^Accepted|authenticated.$`ile başlayan `Accepted`veya biten herhangi bir günlük girişiyle eşleşir `authenticated.`.

- `sshd:authenticationsuccess.`kuralın neyi algıladığını açıklar. Bu durumda, başarılı bir SSH kimlik doğrulamasını gösterir.

- `authentication_success,pci_dss_10.2.5,`kuralı `authentication_success`ve `pci_dss_10.2.5` gruplarına atar.